Contexte

Lors de mon stage en deuxième année de BTS SIO, l’entreprise Tixia* m’a missionné de mettre en place un nouveau système d’information pour l’organisation GEIQ53 qui changeait de locaux.

Une partie de ce projet consite à gérer l’accès à Internet du client.

L’accès à Internet de manière stable avec un débit suffisant est devenu une norme dans les organisations.

De ce fait, ne dépendre que d’une seule connexion et donc d’un Single Point of Failure (SPOF) représente une menace pour les activités de ces organisations.

Ainsi, une connexion Internet avec un faible débit, instable ou tout simplement unique ne suffit pas à garantir une connectivité Internet au sein d’une structure.

Lors du déménagement du Geiq53 dans leurs nouveaux locaux, la fibre n’était pas encore présente. Nous craignions que la connexion ADSL ne soit trop faible pour assurer VoIP fluide + usage bureautique classique + NAS synchro avec un drive… etc.

C’est pourquoi, j’ai réfléchi à une solution qui permettrait de séparer le trafic réseau en alliant 2 connexions Internet simultanées et en priorisant certains usages sur les autres.

Recherches

Il faut d’abord lister les besoins finaux:

- Accès Internet pour les équipements en permanence

- VoIP fluide et stable

- Accès Wi-Fi dans tous les locaux

- Adressage Ipv4 des équipements dynamiques

- Imprimante accessible par tous les utilisateurs

- Serveur NAS accessible par tous les utilisateurs en mode synchronisation avec des drives partagés

- Solution la plus simple possible pour ne pas gêner les utilisateurs et les techniciens

De là, j’ai ensuite réfléchi à plusieurs infrastructures pouvant répondre aux besoins avant d’en choisir une. Mes recherches m’ont fait découvrir les routeurs Load Balancer.

En voici quelques unes:

+ Possibilité de déterminer la connexion Internet par port, MAC, IP

– Restrictif pour les utilisateurs, demandent de la maintenance en cas de problème

– Routeur FAI ne permet pas d’écrire des règles statiques, empêchant la communication avec d’autres réseaux (pas accès au NAS si connexion 4G, etc)

+ Permettrait d’être par défaut sur la connexion VDSL puis si besoin 4G

OU Sur VDSL Uniquement

– N’était pas fonctionnel, je n’ai pas poussé plus loin (provoquait des tempêtes de broadcast, loop)

+ Prévu à cet effet

+ Algorithme qui équilibre la charge

+ Priorisation via ACL

+ Routeur intermédiaire, permet les routes peu importe la connexion

– Matériel supplémentaire central, devient un SPOF si HS

– Configuration supplémentaire, lourdeur pour la maintenance des non formés

Chaque solution présente ses avantages et ses intérêts mais une surpasse les autres. Les différents tests réalisés m’ont néanmoins permis de me familiariser avec ces différentes technologies.

La solution de Load Balancing est évidemment la plus adaptée à notre besoin, ces matériels ayant été prévu pour cet usage.

Attention toutefois, il ne faut pas que l’infrastructure soit trop lourde pour les utilisateurs finaux ainsi que les techniciens qui interviendront après mon départ. Une documentation leur sera laissée pour les aider.

Solution choisie

J’ai également proposé plusieurs services de sécurisation et d’optimisation du réseau qui n’ont pas tous été implémentés mais qui ont été documentés pour l’entreprise afin de les informer.

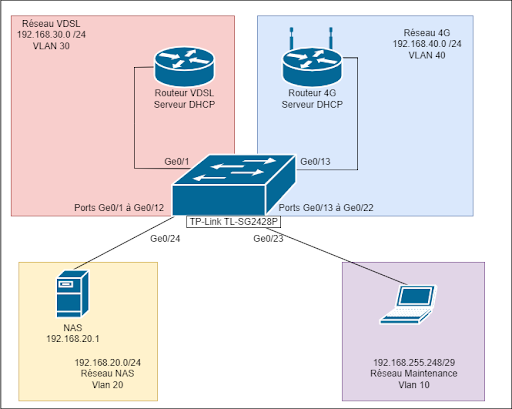

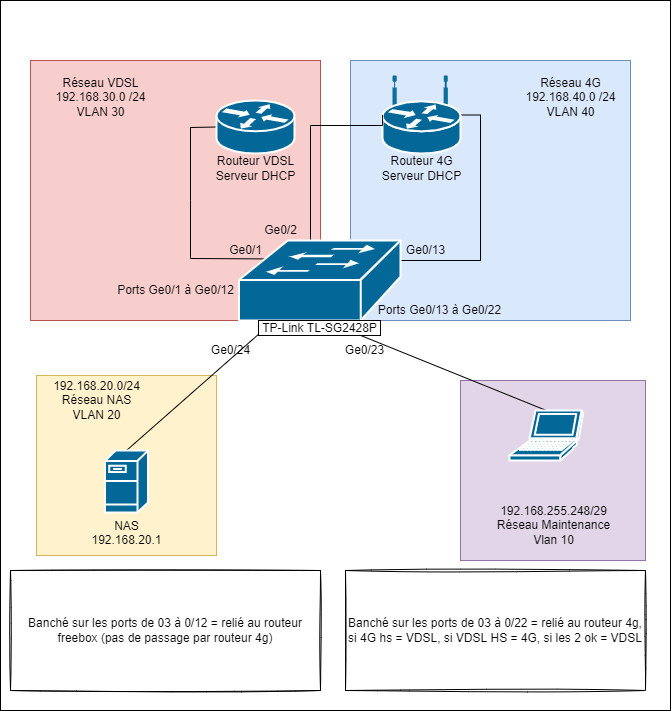

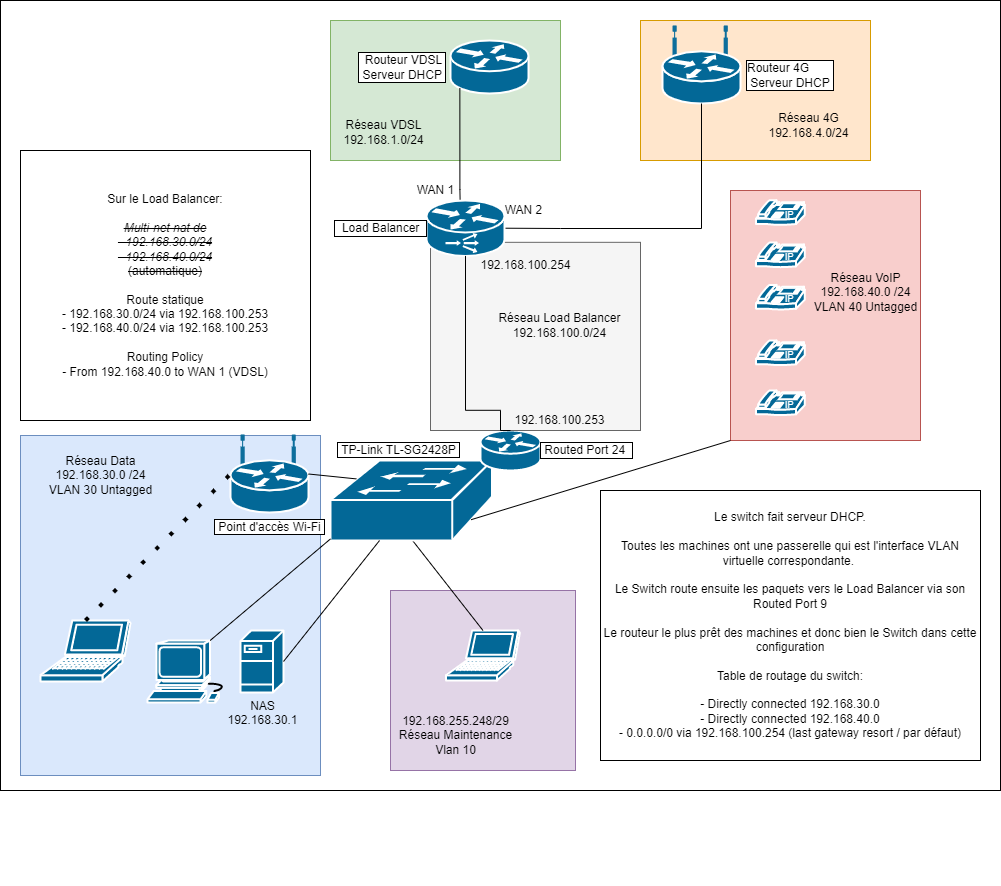

Schéma

Explication

Adressage

Il y a 3 réseaux / VLANS sur le réseau et un Routed Port:

| Intitulé | Adresse Réseau /masque | VLAN | Nombre de ports | DHCP |

|---|---|---|---|---|

| Maintenance | 192.166.255.248 /29 | 10 | 2 | Oui |

| Data | 192.168.30.0 /24 | 30 | 10 | Oui |

| VoIP | 192.168.40.0 /24 | 40 | 11 | Oui |

| Routed Port | 192.168.100.253/32 | 1001 (Internal) | 1 | Non |

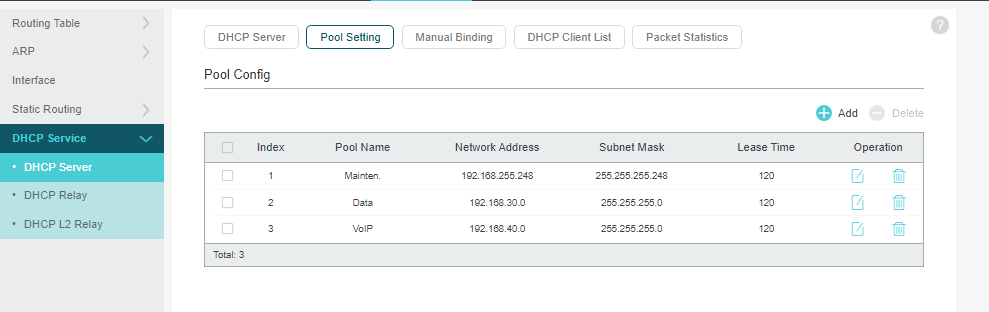

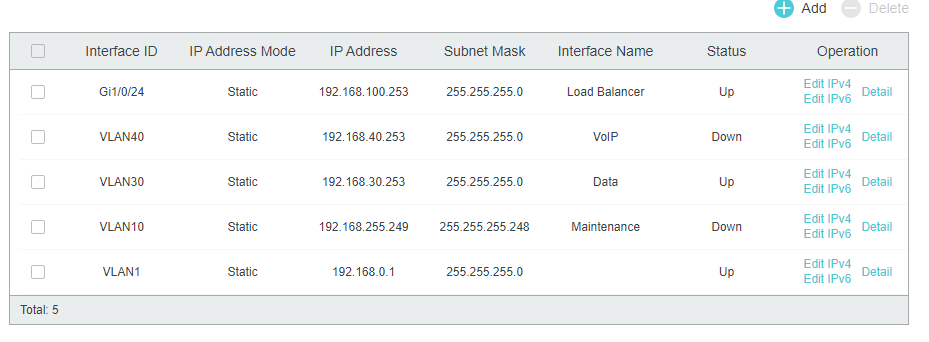

L’adressage IPv4 des machines est dynamique. C’est le switch central qui fait office de serveur DHCP. Plusieurs réseaux/plages DHCP sont définies avec exclusions de certaines IP (passerelles, NAS, autres serveurs…)

Les équipements sont séparés en 2 réseaux : Data pour les PC / VoIP pour les téléphones IP.

Les VLANS ont une interface virtuelle finissant en .253, le Switch de niveau L2+/L3 réalise le routage InterVlan permettant la communication.

Ainsi, la passerelle définie sur chaque machine est l’interface virtuelle du VLAN correspondant et attribué par DHCP.

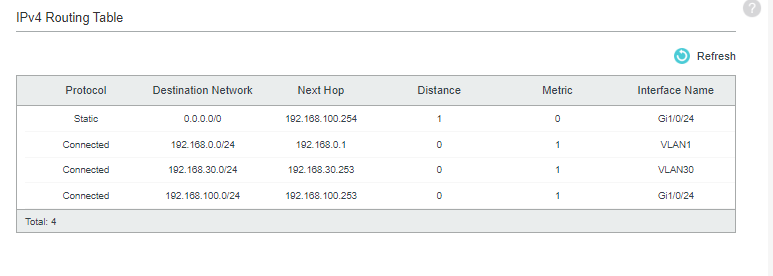

Routage local

Afin de router tous les réseaux vers le Load Balancer à partir d’un seul port, un Routed Port a été défini sur le Switch. Il est relié au Load Balancer et est donc dans le réseau que le Load Balancer accepte sur ses ports LAN soit 192.168.100.0/24

La route par défaut sur le Switch pointe donc vers le Load Balancer: 192.168.100.254. Les autres routes locales sont définies automatiquement par le Switch car directement connectées « virtuellement » sur ce dernier.

Services

Un serveur NAS est accessible sur le réseau Data avec des utilisateurs et permissions différents. Ce serveur est relié à un port qui n’autorise qu’une seule adresse MAC branchée sur ce port.

La maintenance est limitée aux seuls ports dédiés à la gestion par la fonctionnalité « Access Security » du switch. Différents utilisateurs avec des niveaux de permissions différents y ont accès.

Des ACL filtrent et limitent les accès aux seuls besoins des utilisateurs. Le réseau maintenance n’a par exemple pas d’accès Internet.

Load Balancing

Le matériel effectuant du Load balancing se situe entre les réseaux locaux et les deux connexions Internets WAN.

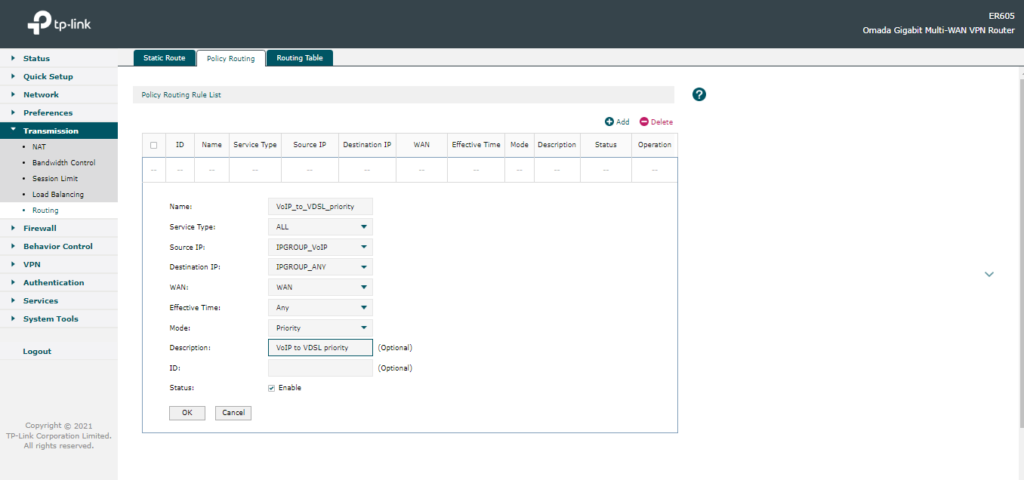

Par défaut, le Load balancer équilibre automatiquement la charge, mais il existe plusieurs paramètres permettant d’affiner encore plus.

J’ai notamment mis en place des politiques de routage pour prioriser le passage des trames sur une connexion WAN sous certaines conditions.

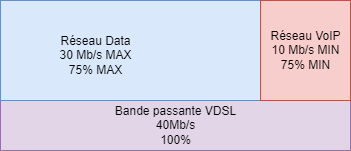

Du contrôle de bande passante vient compléter tout cela. Il n’est possible de définir qu’un usage maximum et non minimum.

Ainsi, après avoir réalisé des tests de débits, j’ai simplement fait la soustraction:

débit max théorique – débit souhaité théorique = débit min théorique pour le reste.

Evolutivité

- Réaliser du VLAN par MAC

- + Flexibilité de branchement sur le switch

- – Maintenance accrue: Changement équipement = intervention sur le Switch

- Réaliser du VLAN par IP

- + Flexibilité de Branchement sur le switch

- + Changement de VLAN possible directement sur les postes

- – Impose de la maintenance sur les équipements avec IP statique sur poste ou baux DHCP statiques

- Les téléphones VoIP peuvent être reliés en Wi-Fi

- avec un point d’accès dédié dans le VLAN 40

- avec un seul point d’accès pouvant gérant plusieurs réseaux

- Implémenter de la Supervision avec SNMP

- Sur les équipements acceptant SNMP: le Switch, le NAS, les postes clients…

- SNMP Manager avec Nagios

- Limiter les adresses disponibles sur le réseau Load Balancer

- 2 adresses nécessaires seulement: Load Balancer / Routed Port

- + Toute intrusion sera détectée car conflit IP

- – Impossible de se connecter pour faire des essais, aucune adresse disponible

- Automatiser les sauvegardes vers le serveur NAS

- Utiliser la fonction TFTP pour les sauvegardes

- Automatiser avec des scripts (sauvegarde J+1, J+30… en fonction du besoin)